Okta utilizzando OIDC

Seguire i passaggi riportati di seguito per configurare il single sign-on (SSO) per Claris Studio con Okta utilizzando OpenID Connect (OIDC). Per stabilire l'attendibilità tra il proprio provider di identità e un team di Claris Studio, è necessario:

-

Aggiungere un'applicazione OIDC.

-

Inserire i dettagli dell'applicazione.

-

Inserire i segreti client in Claris Studio.

Aprire la pagina di configurazione di Claris Studio

-

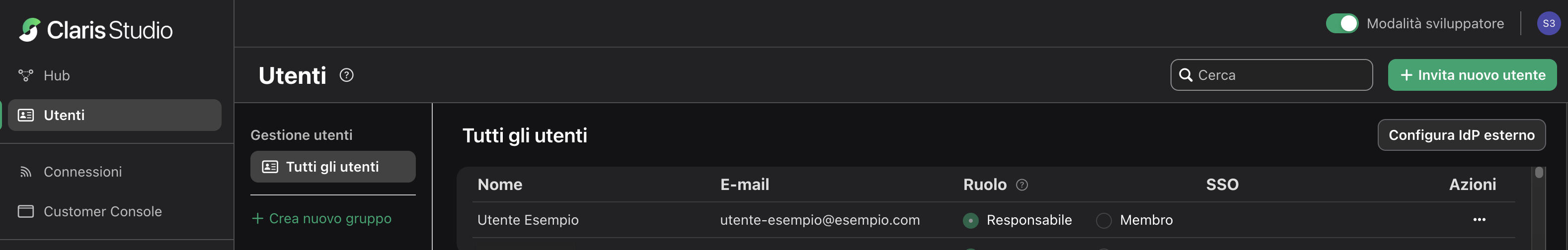

Accedere al proprio team Claris Studio.

-

Fare clic sulla scheda Utenti a sinistra, quindi fare clic su Configura IdP esterno.

-

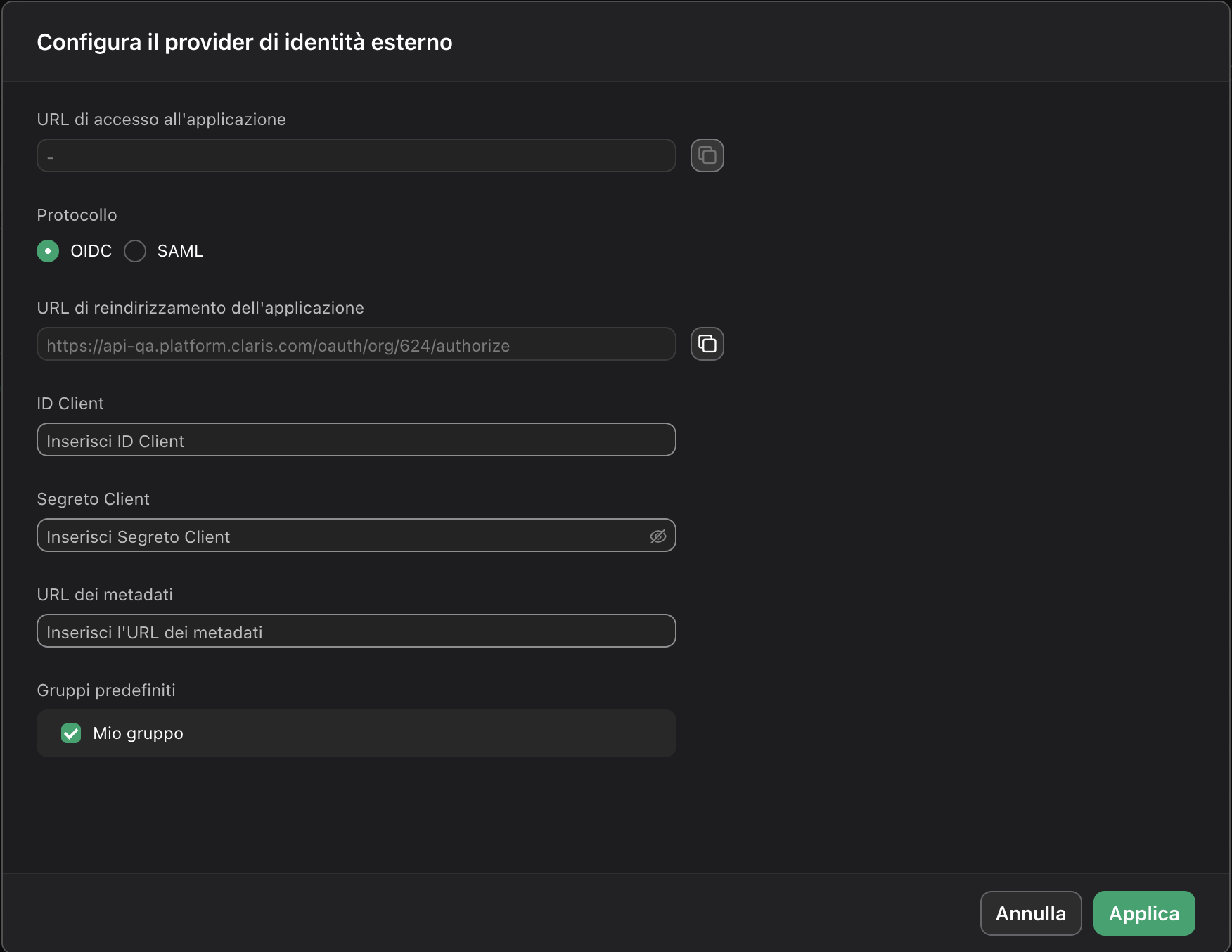

Nella finestra di dialogo Configura il provider di identità esterno, per Protocollo, selezionare OIDC. Tenere aperta questa pagina per ritornarvi più tardi.

Creare un'integrazione di app OIDC

-

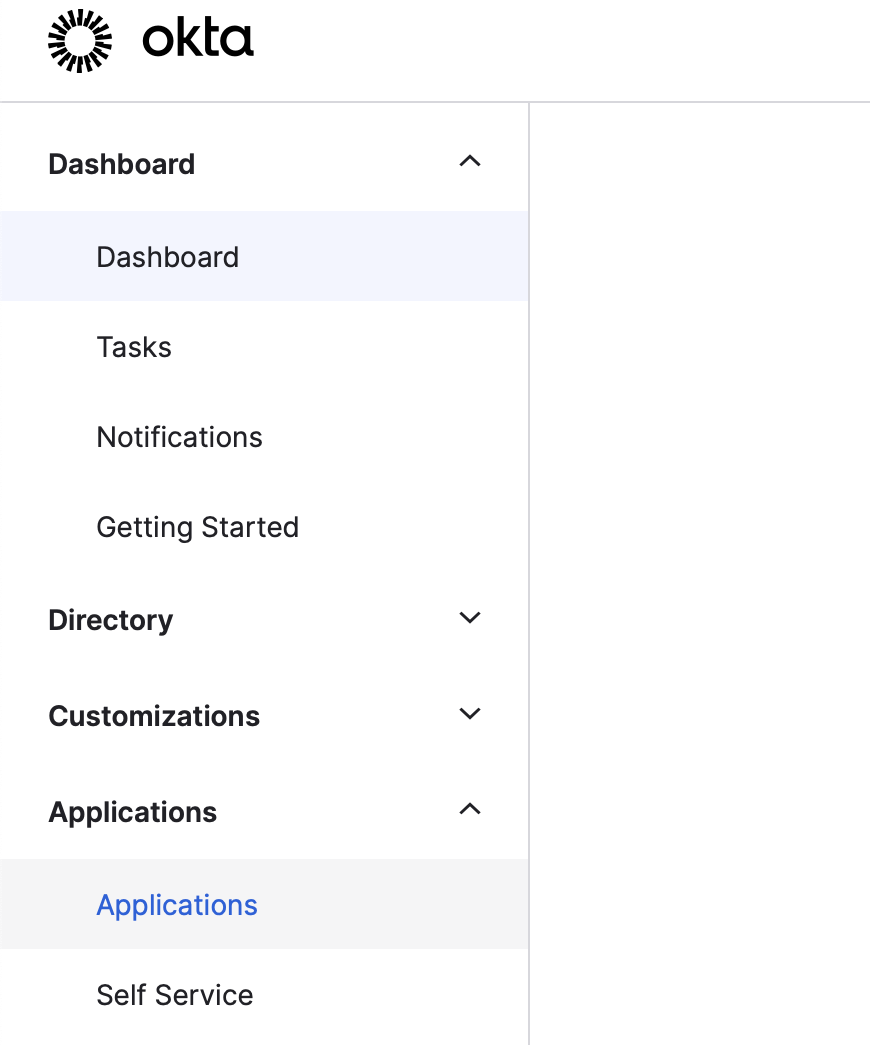

Accedere al proprio account amministratore Okta all'indirizzo https://<sottodominio-okta>.okta.com/admin/getting-started dove <sottodominio-okta> è il sottodominio Okta della propria azienda.

-

Nella barra laterale sinistra, fare clic su Applications (Applicazioni) > Applications (Applicazioni).

-

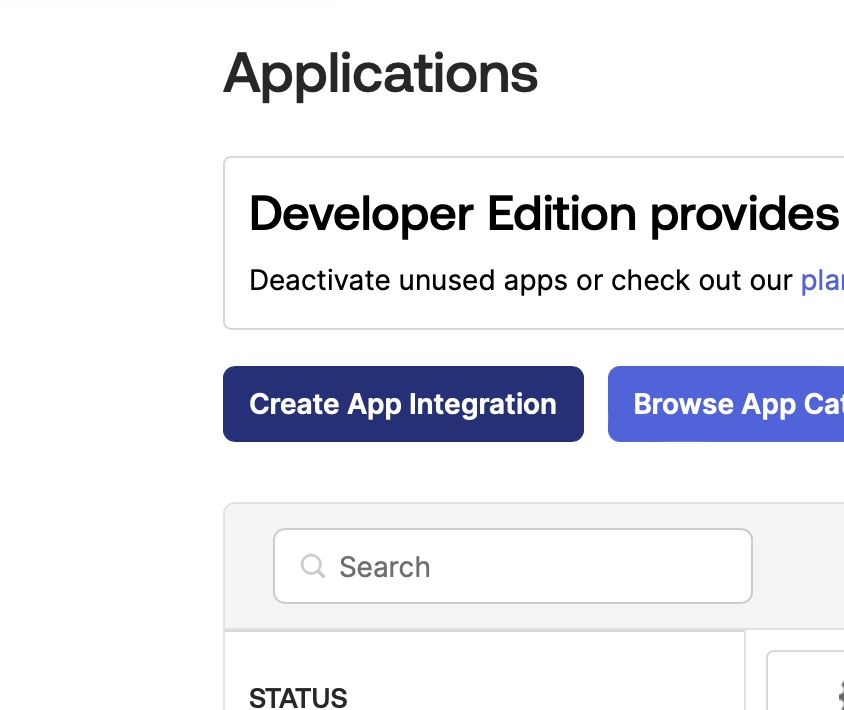

Nella pagina Applications (Applicazioni), fare clic su Create App Integration (Crea integrazione app).

-

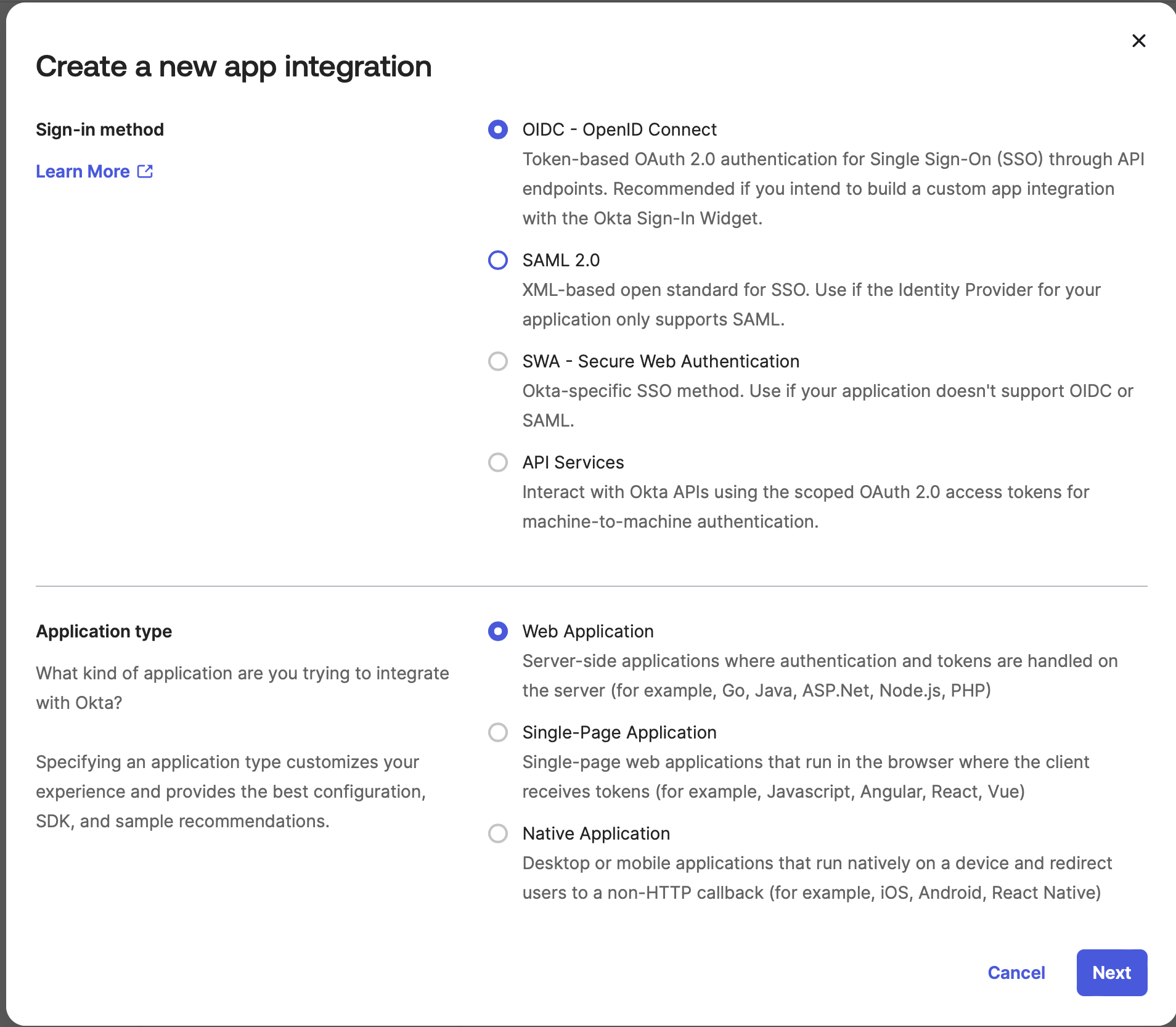

Per Sign-in method (Metodo di accesso), selezionare l'opzione OIDC - OpenID Connect (OIDC - OpenID Connect). Per Application type (Tipo di applicazione), selezionare l'opzione Web Application (Applicazione Web). Fare clic su Next (Avanti).

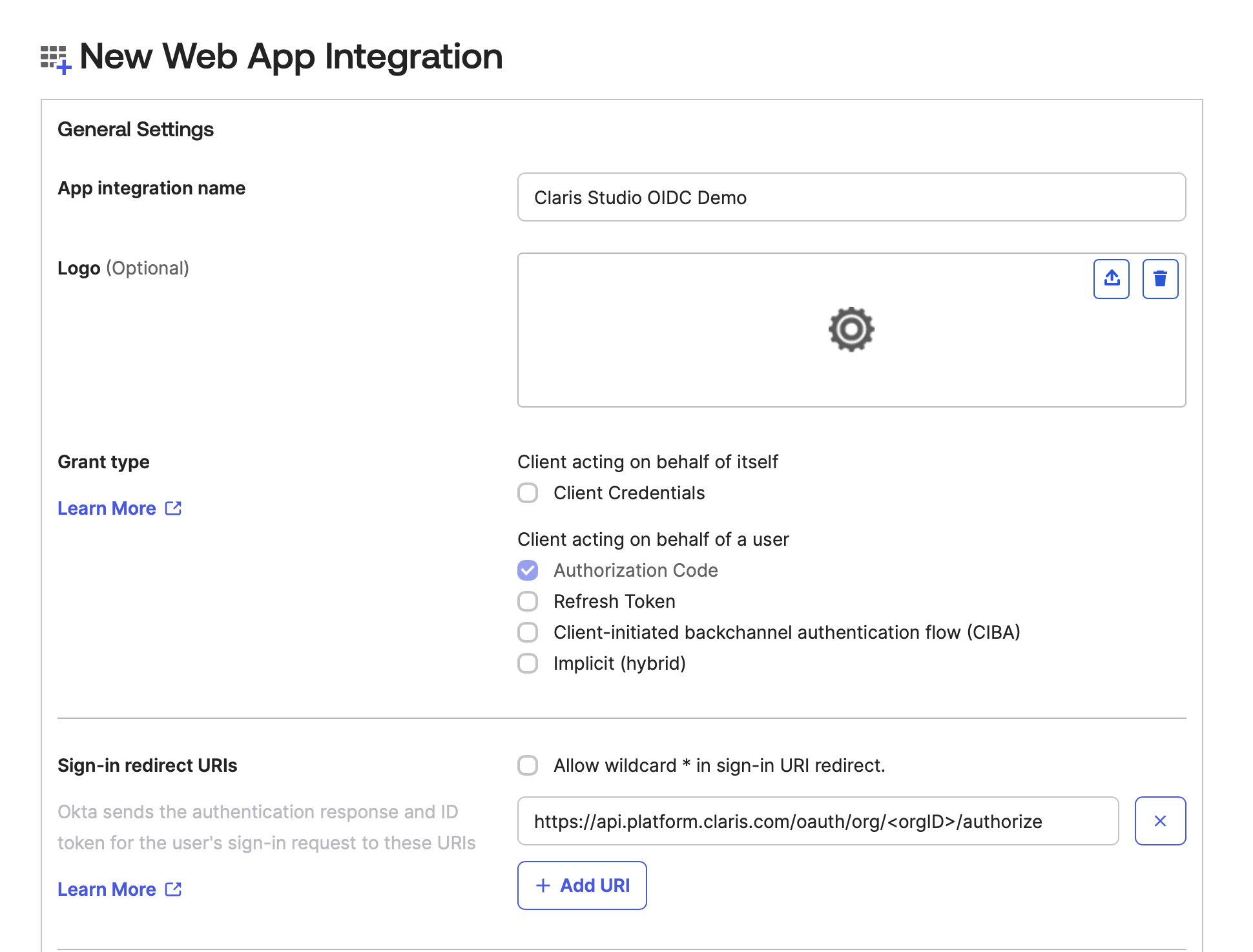

Modificare le informazioni sull'applicazione OIDC

-

Verrà visualizzato un modulo per aggiungere nuovi dati. Per App integration name (Nome integrazione app), inserire un nome utile a distinguere questa integrazione dalle altre.

-

In Claris Studio, copiare il valore di URL di reindirizzamento dell'applicazione (vedere "Aprire la pagina di configurazione di Claris Studio" sopra) e incollarlo nel campo Sign-in redirect URIs (URI di reindirizzamento accesso).

-

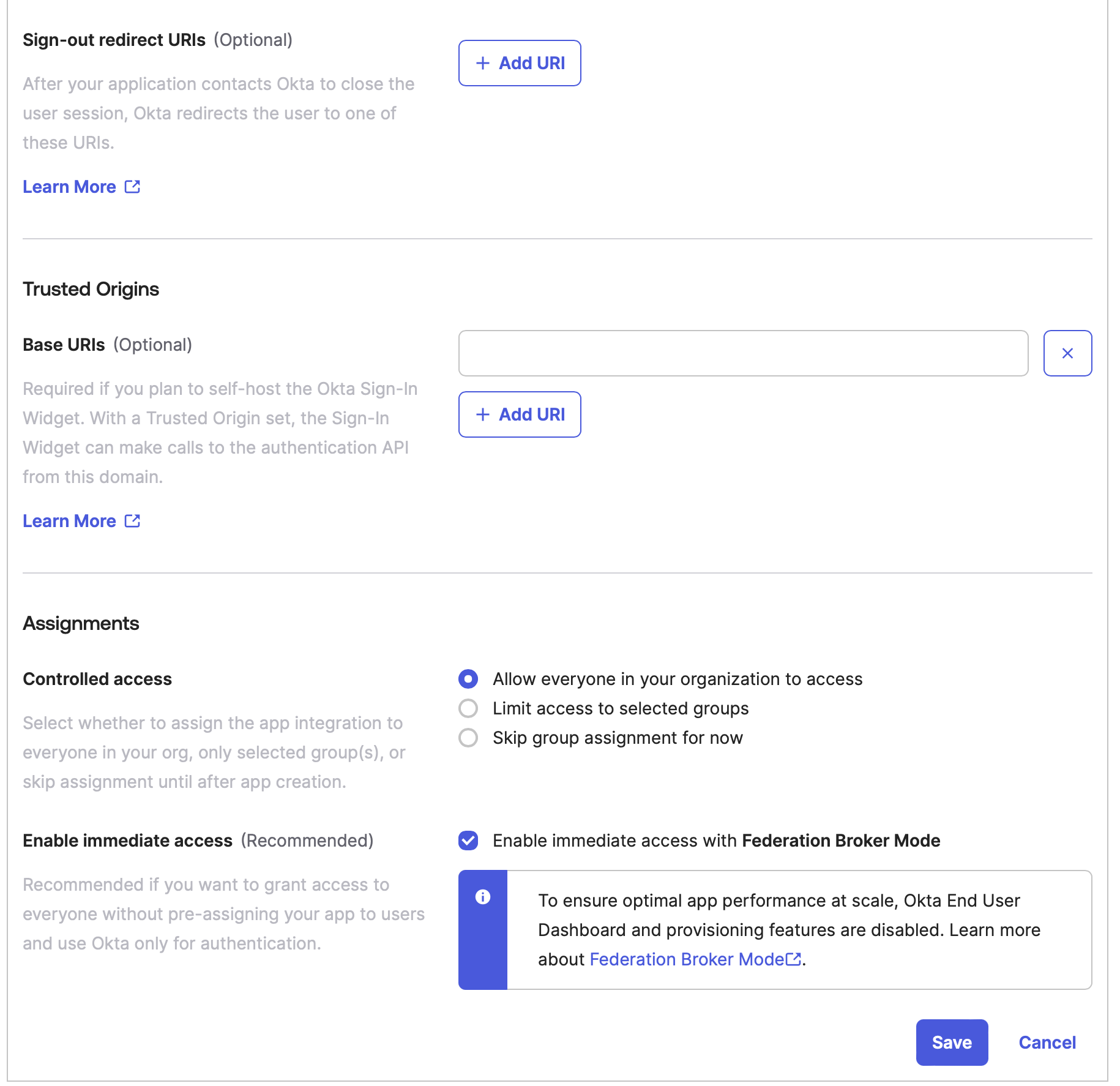

Per Sign-out redirect URIs (URI di reindirizzamento disconnessione) (che è facoltativo), assicurarsi di rimuovere eventuali URI preesistenti. Questa sezione dovrebbe essere lasciata vuota.

-

Per Controlled access (Accesso controllato), selezionare le persone dell'azienda a cui si desidera consentire l'accesso a questo team Claris Studio. Se si seleziona Allow everyone in your organization to access (Consenti l'accesso a tutti gli utenti dell'organizzazione), selezionare anche Enable immediate access with Federation Broker Mode (Abilita l'accesso immediato con la modalità Federation Broker).

-

Fare clic su Save (Salva).

-

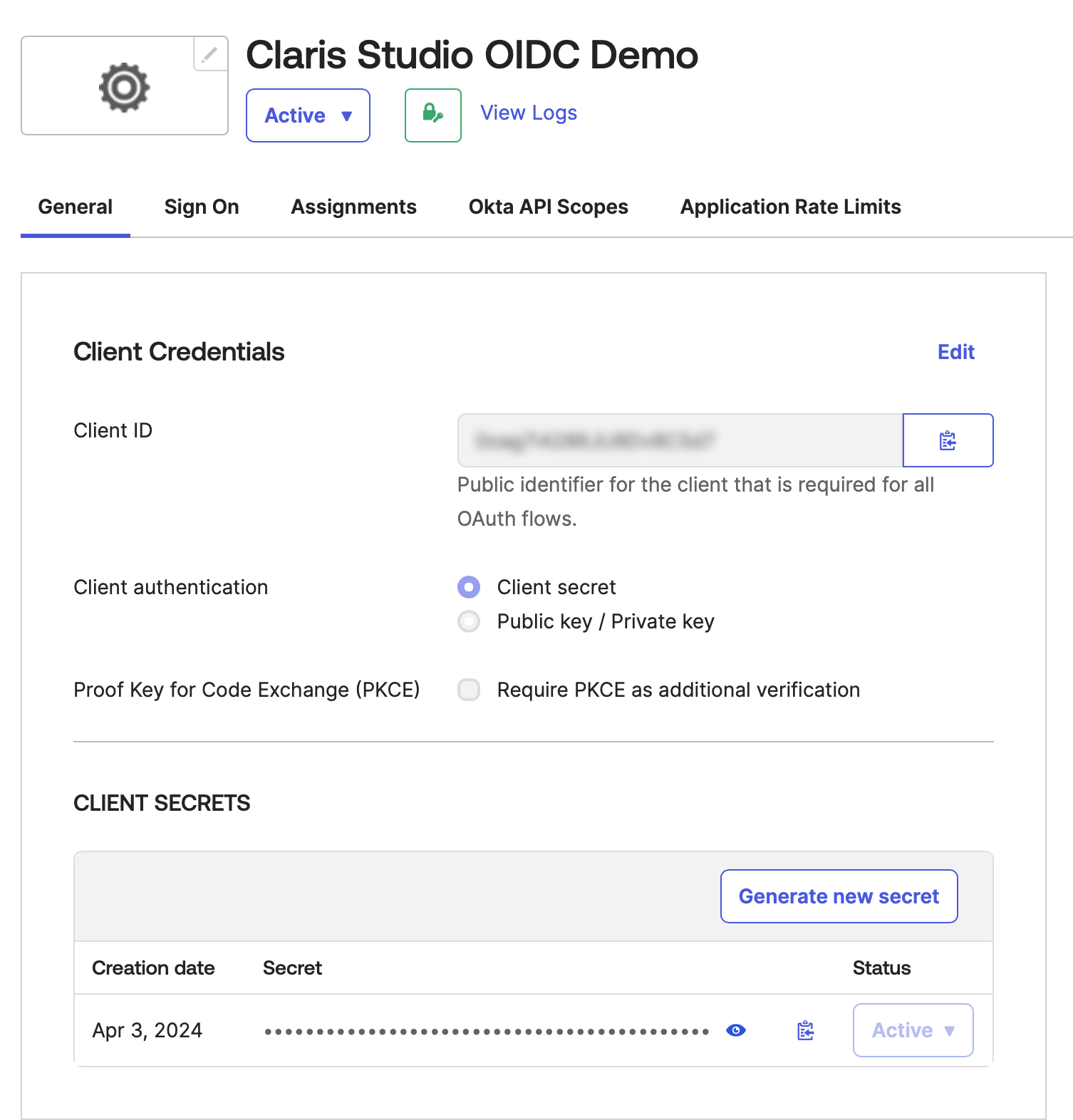

Dopo aver creato l'integrazione, andare alla sezione Client Credentials (Credenziali client), sotto cui si trova il campo Client ID (ID client).

Copiare Client ID (ID client) facendo clic sulla rispettiva icona degli appunti e incollarlo in un posto sicuro da cui poterlo recuperare in seguito.

-

Andare alla sezione Client Secrets (Segreti client), che dovrebbe già contenere un segreto.

Come per il passo precedente, copiare il segreto client facendo clic sull'icona degli appunti e incollarlo in un posto sicuro da cui poterlo recuperare in seguito.

-

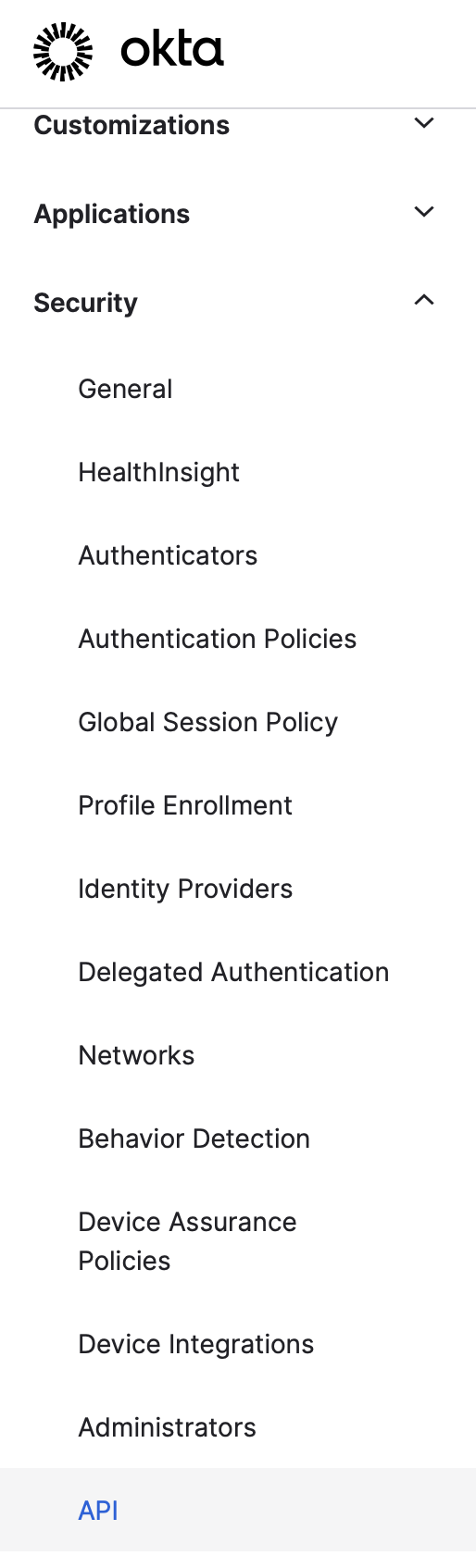

Nella barra laterale sinistra, fare clic su Security (Sicurezza) > API (API), quindi fare clic sull'icona della matita accanto ad Active (Attivo).

-

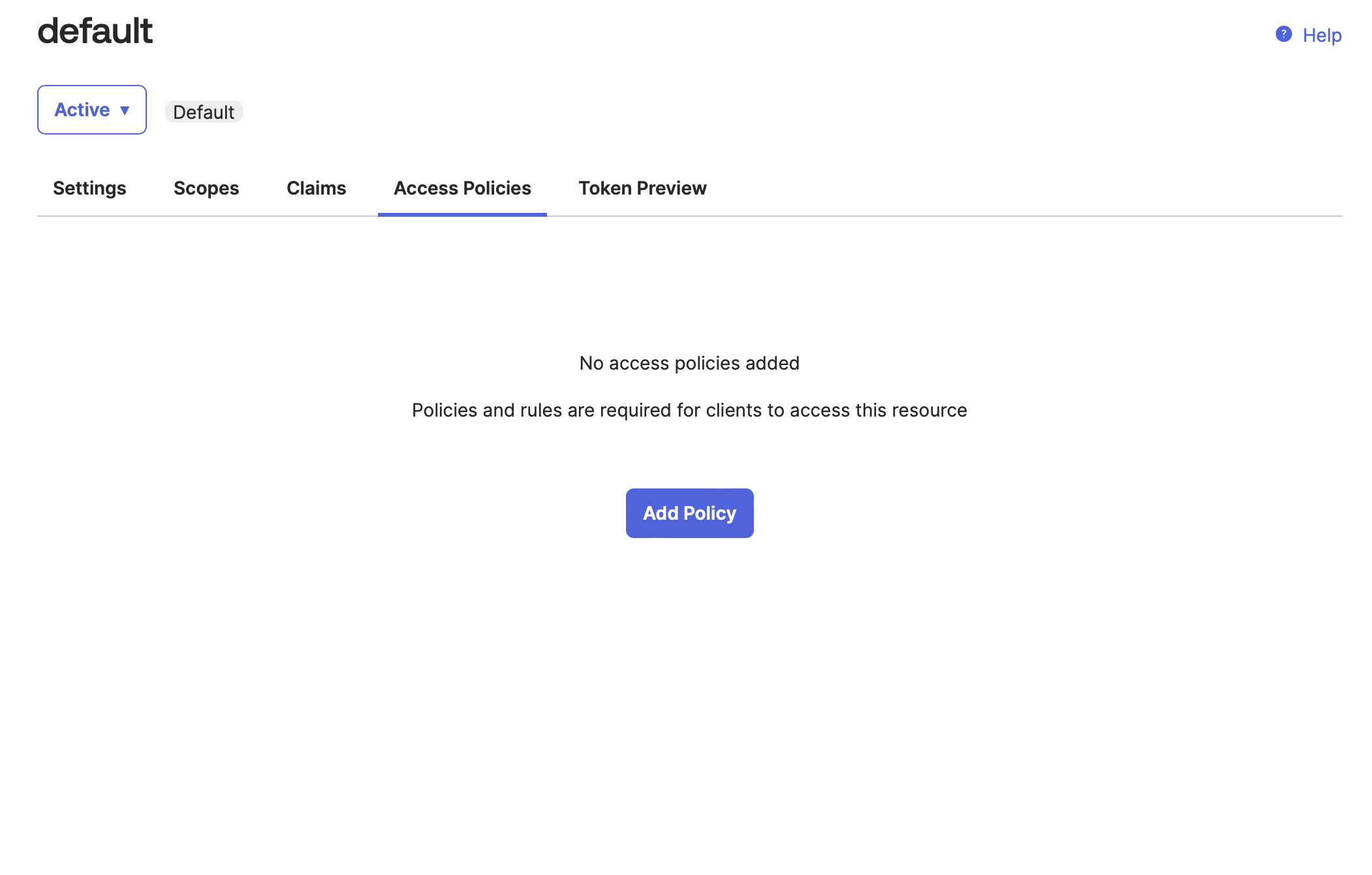

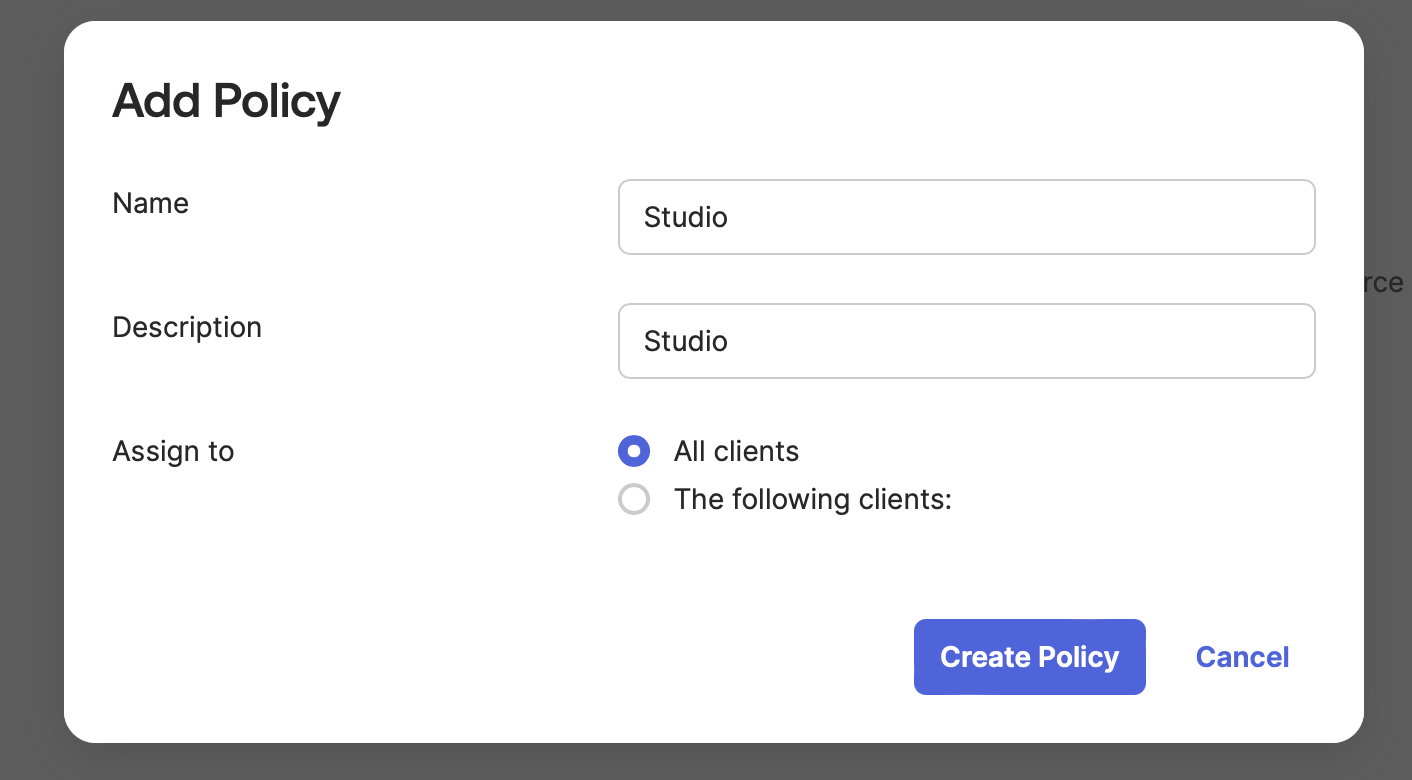

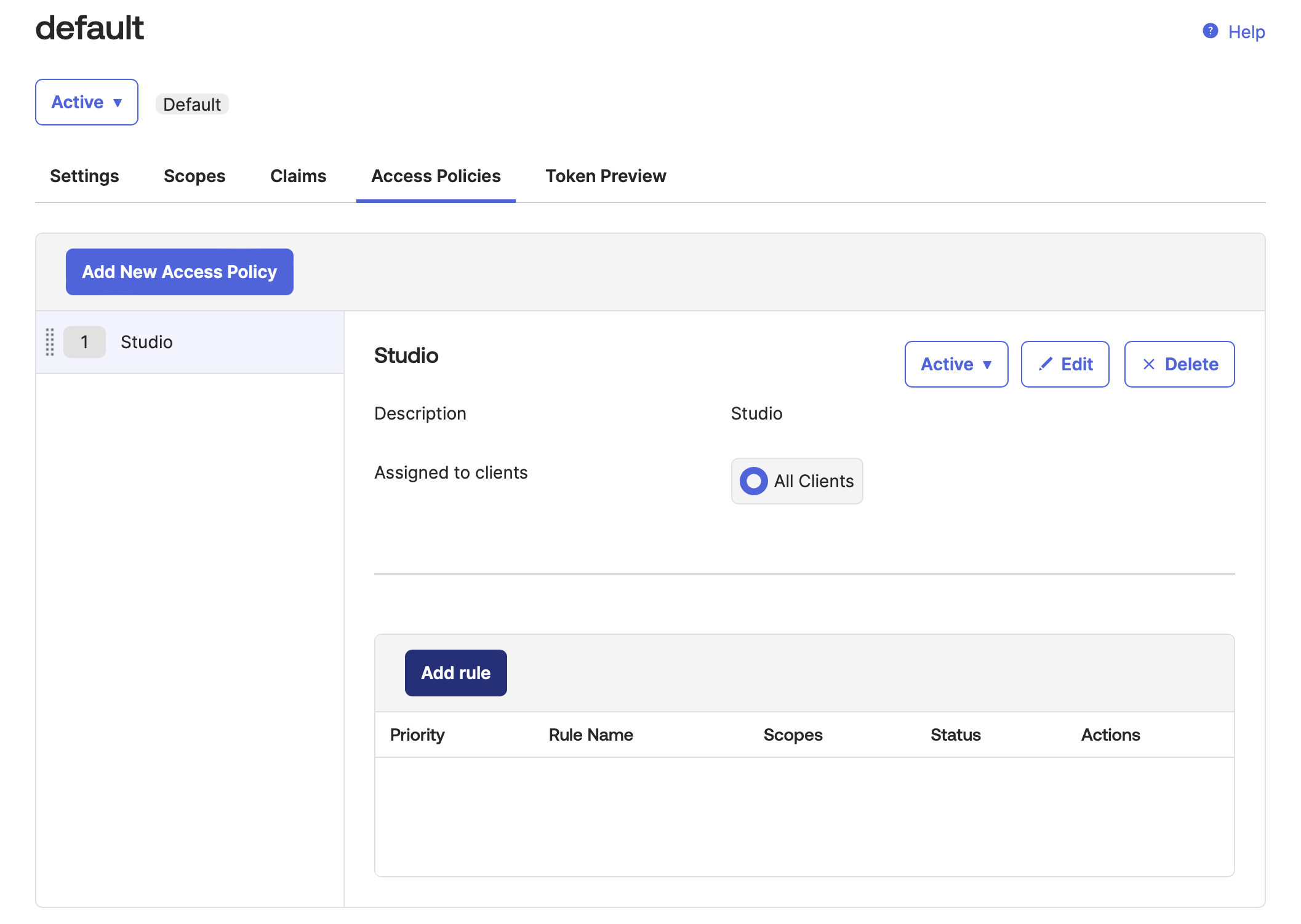

Nella scheda Access Policies (Criteri di accesso), fare clic su Add Policy (Aggiungi criteri). Aggiungere un valore per Name (Nome) e Description (Descrizione), quindi fare clic su Create Policy (Crea criteri).

-

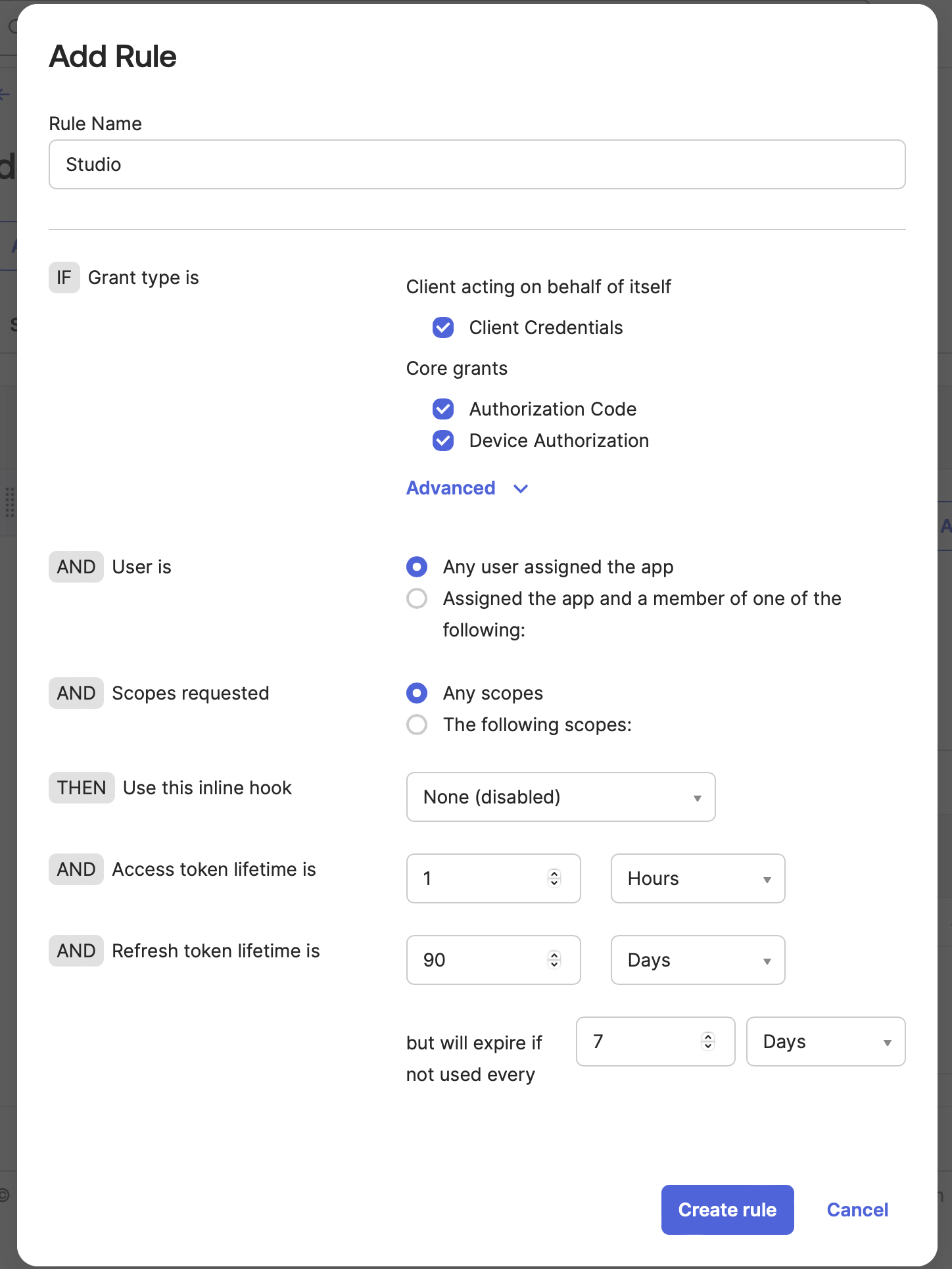

Infine, fare clic su Add Rule (Aggiungi regola). Aggiungere un Rule Name (Nome regola) e lasciare le altre opzioni come predefinite. Fare clic su Create rule (Crea regola).

Inserire i valori in Claris Studio

- Tornare alla pagina di Claris Studio aperta in precedenza (vedere "Aprire la pagina di configurazione di Claris Studio").

-

Nella finestra di dialogo Configura il provider di identità esterno, per Protocollo selezionare OIDC, quindi fornire le seguenti informazioni:

-

ID client: il token Client ID (ID client) copiato in "Modificare le informazioni sull'applicazione OIDC"

-

Client Secret: il token segreto copiato in "Modificare le informazioni sull'applicazione OIDC"

-

URL dei metadati:

https://<sottodominio-okta>.okta.com/oauth2/default/.well-known/openid-configurationdove <sottodominio-okta> è il sottodominio Okta della propria azienda.

-

-

Selezionare uno o più Default Groups (Gruppi predefiniti) a cui si desidera accedere utilizzando questo IdP esterno, quindi fare clic su Apply (Applica).

Se non si hanno gruppi, è possibile crearne uno qui e aggiungervi gli utenti in seguito. Vedere Lavorare con i gruppi per maggiori informazioni.

- Nella pagina Utenti, copiare il collegamento URL di accesso all'applicazione e fornirlo agli utenti. L'utilizzo di questo URL consente loro di accedere a Claris Studio con le proprie credenziali SSO.