Microsoft Entra ID utilizzando SAML

Seguire i passaggi riportati di seguito per configurare il single sign-on (SSO) per Claris Studio con Microsoft Entra ID utilizzando il protocollo SAML (Security Assertion Markup Language). Per stabilire l'attendibilità tra Entra ID e un team di Claris Studio, è necessario:

-

Creare un'applicazione aziendale.

-

Aggiungere SAML all'applicazione.

-

Assegnare gli utenti.

-

Inserire l'URL dei metadati in Claris Studio.

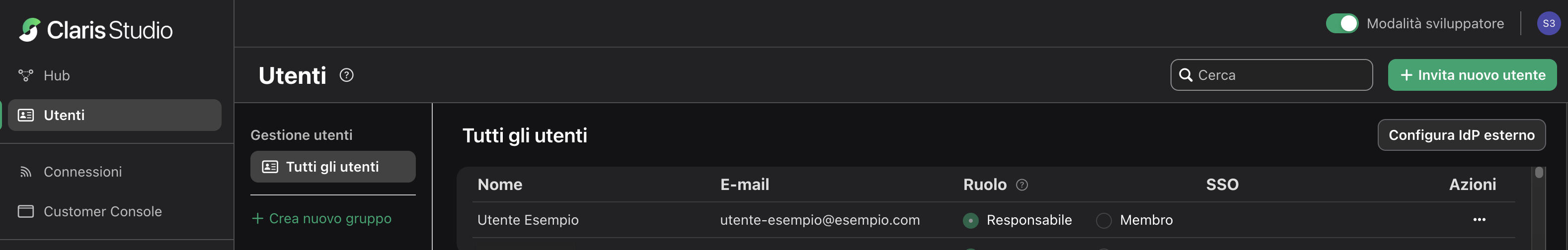

Aprire la pagina di configurazione di Claris Studio

-

Accedere al proprio team Claris Studio.

-

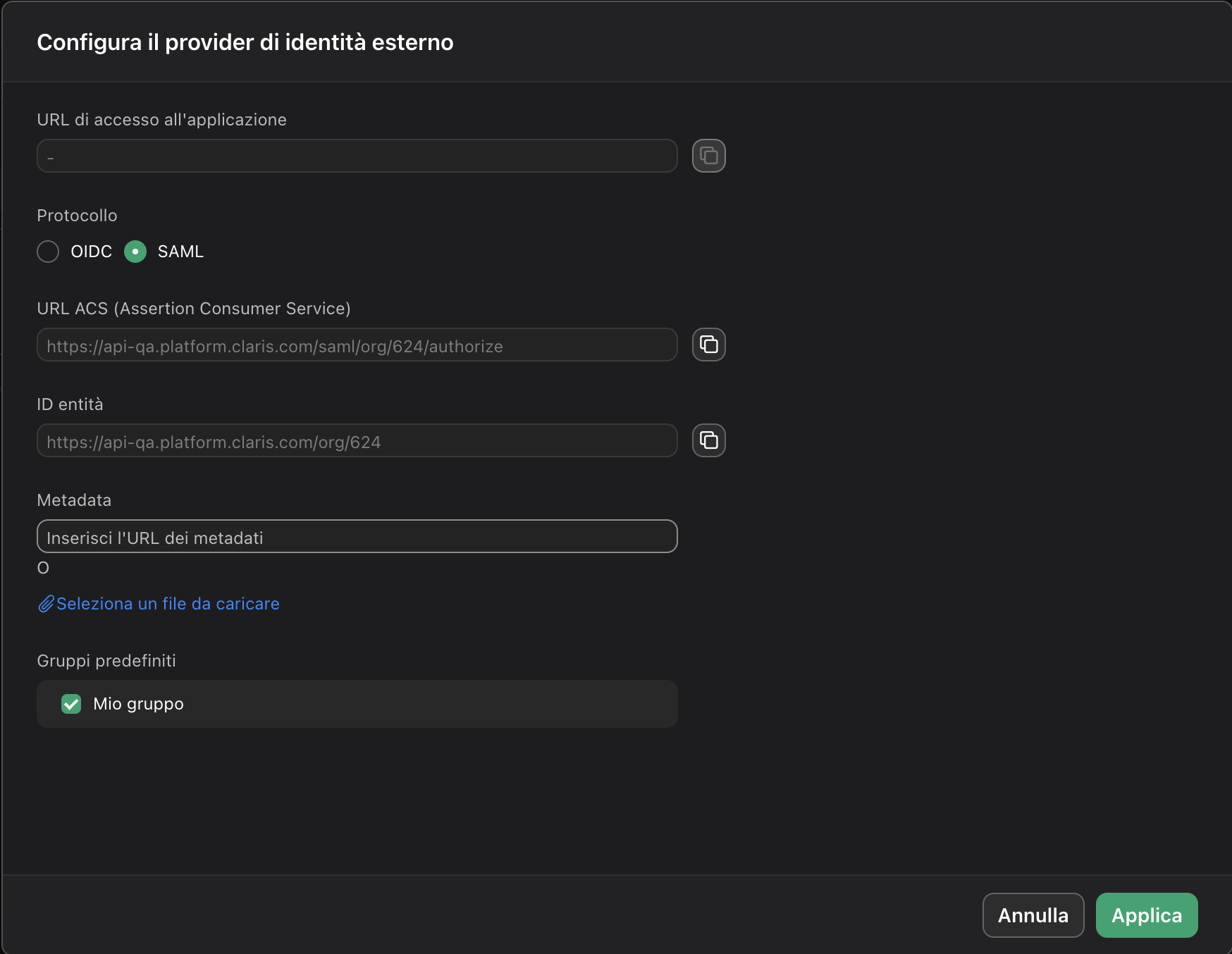

Fare clic sulla scheda Utenti a sinistra, quindi fare clic su Configura IdP esterno.

-

Nella finestra di dialogo Configura il provider di identità esterno, per Protocollo, selezionare SAML. Tenere aperta questa pagina per ritornarvi più tardi.

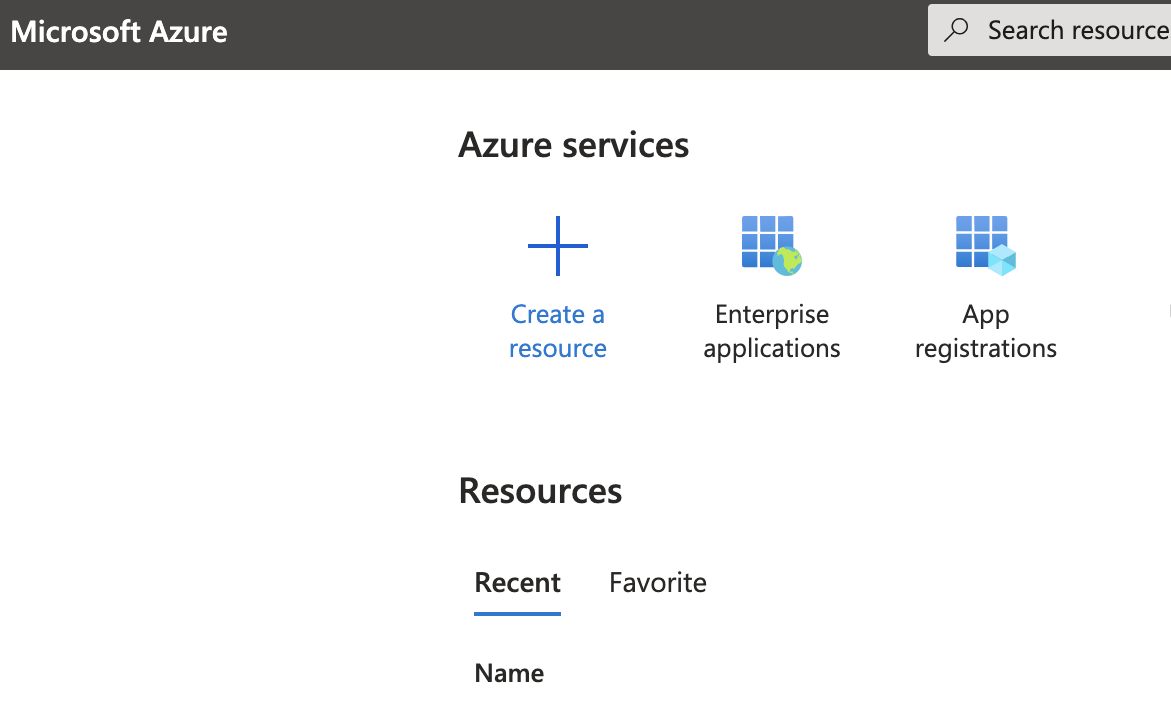

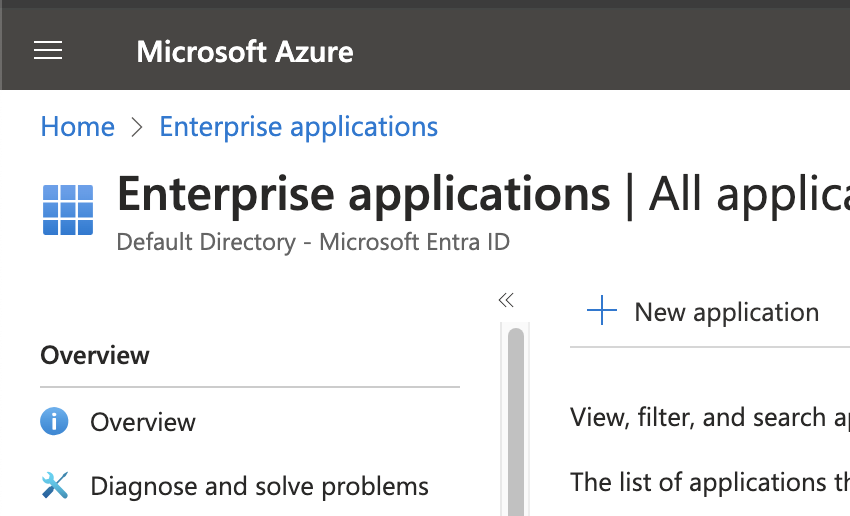

Creare un'applicazione aziendale

-

Accedere al portale di Azure. In Azure services (Servizi Azure), fare clic su Enterprise Applications (Applicazioni aziendali). Nella pagina successiva, fare clic su + New Application (+ Nuova applicazione) vicino all'angolo in alto a sinistra.

-

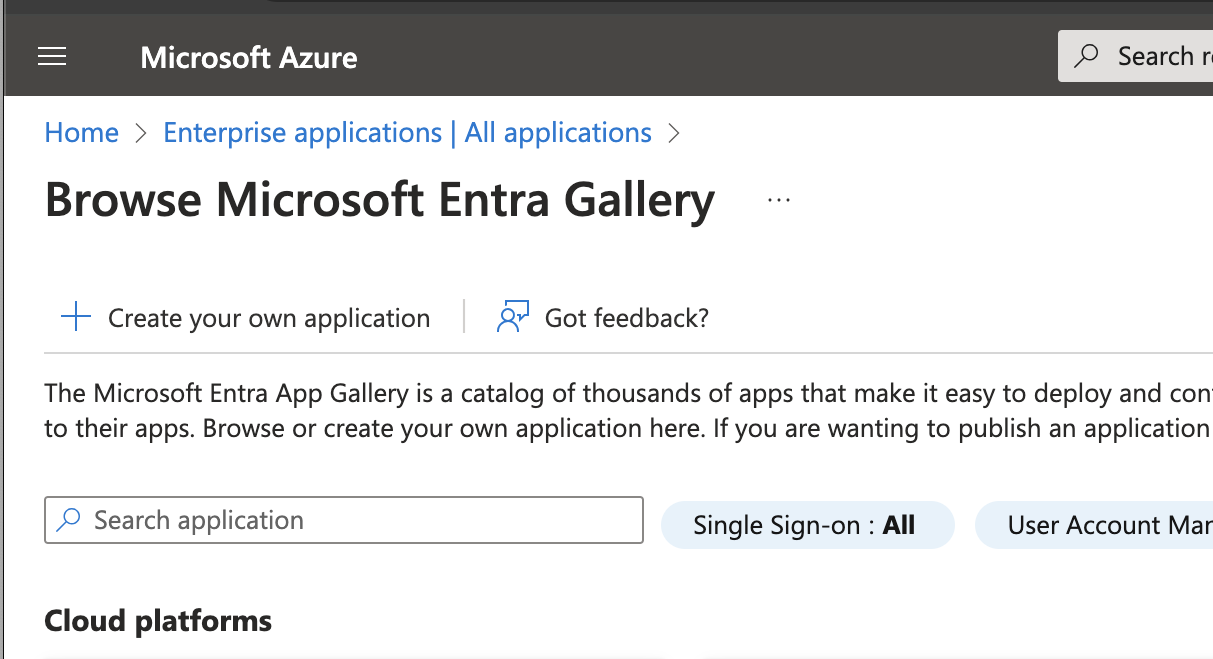

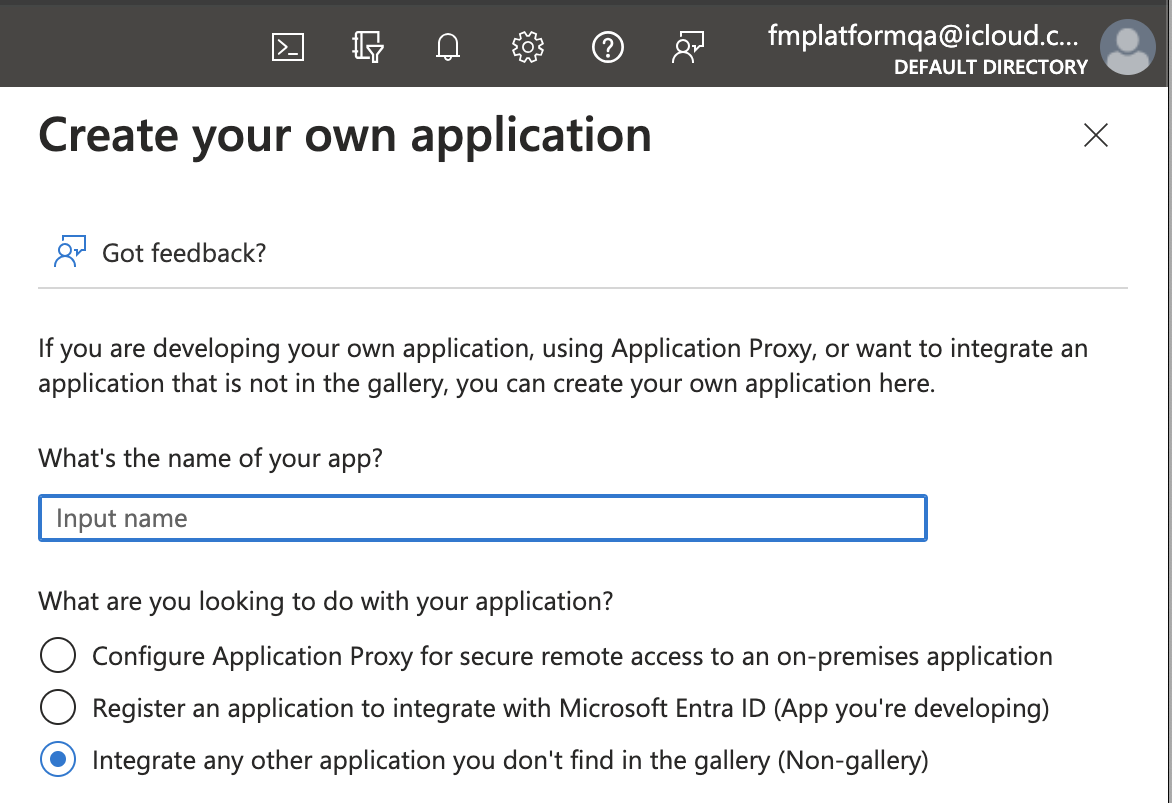

Per creare un'applicazione personalizzata per Claris Studio, fare clic su + Create your own application (+ Crea la tua applicazione). Inserire un nome per l'app, quindi selezionare l'opzione Integrate any other application you don't find in the gallery (Integrare qualsiasi altra applicazione non trovata nella raccolta).

-

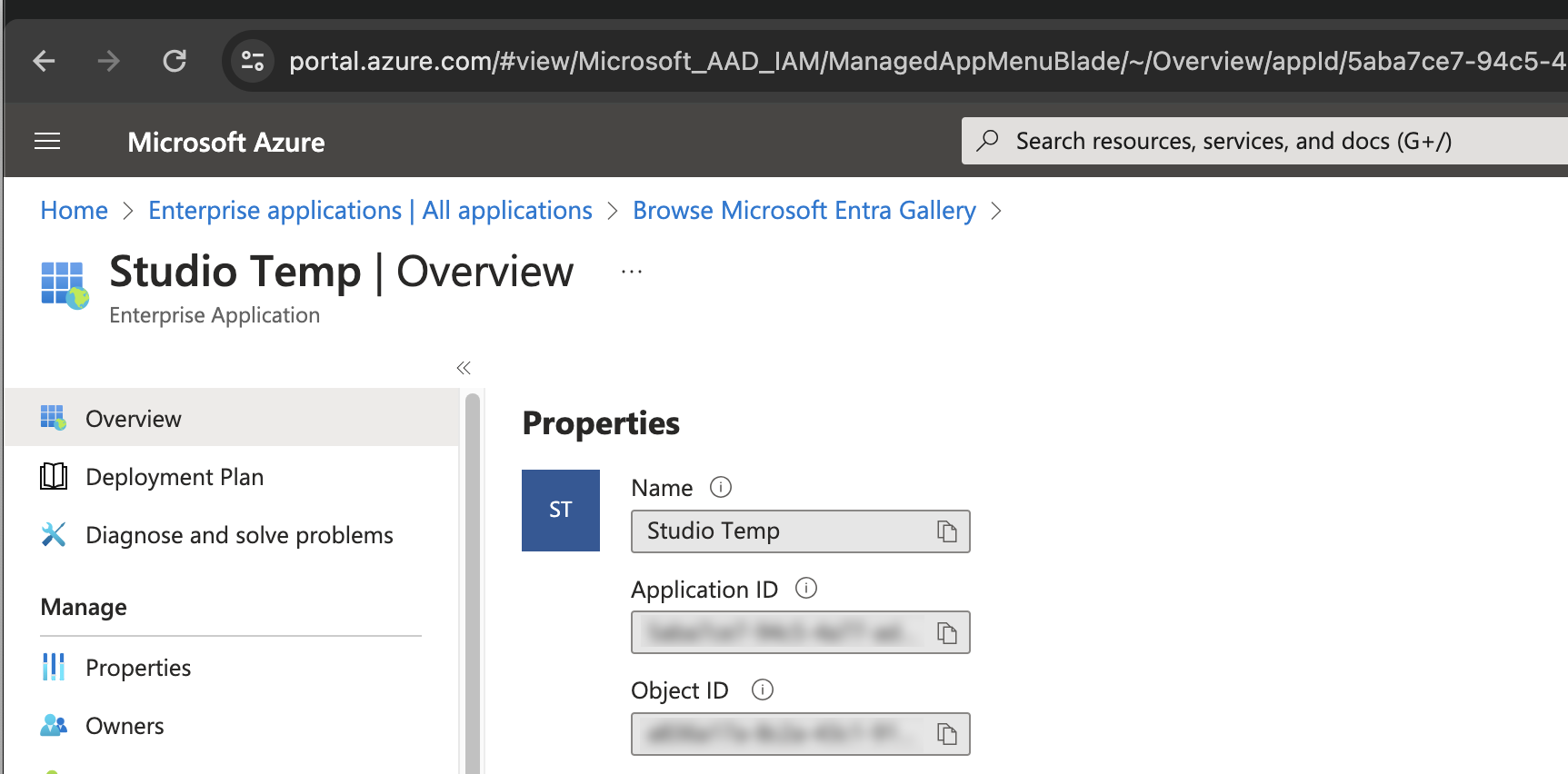

Nella nuova applicazione, verranno visualizzati Name (Nome), Application ID (ID applicazione) e Object ID (ID oggetto). È possibile ignorarli e andare al passo successivo.

Configurare SAML nella nuova applicazione

-

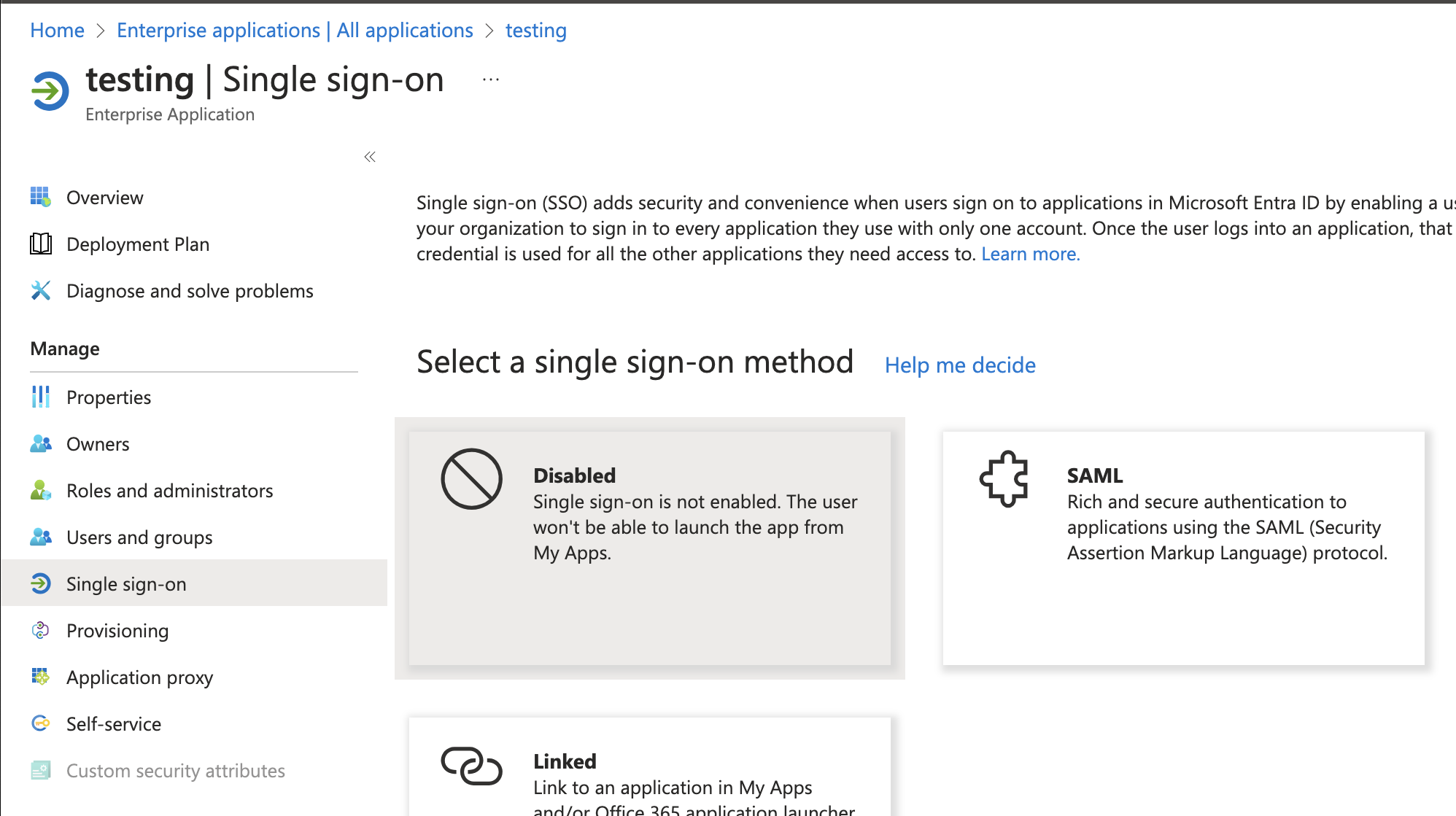

Nella barra laterale sinistra sotto Manage (Gestisci), fare clic su Single Sign-On (Single Sign-On).

Qui, fare clic sull'opzione SAML (SAML).

-

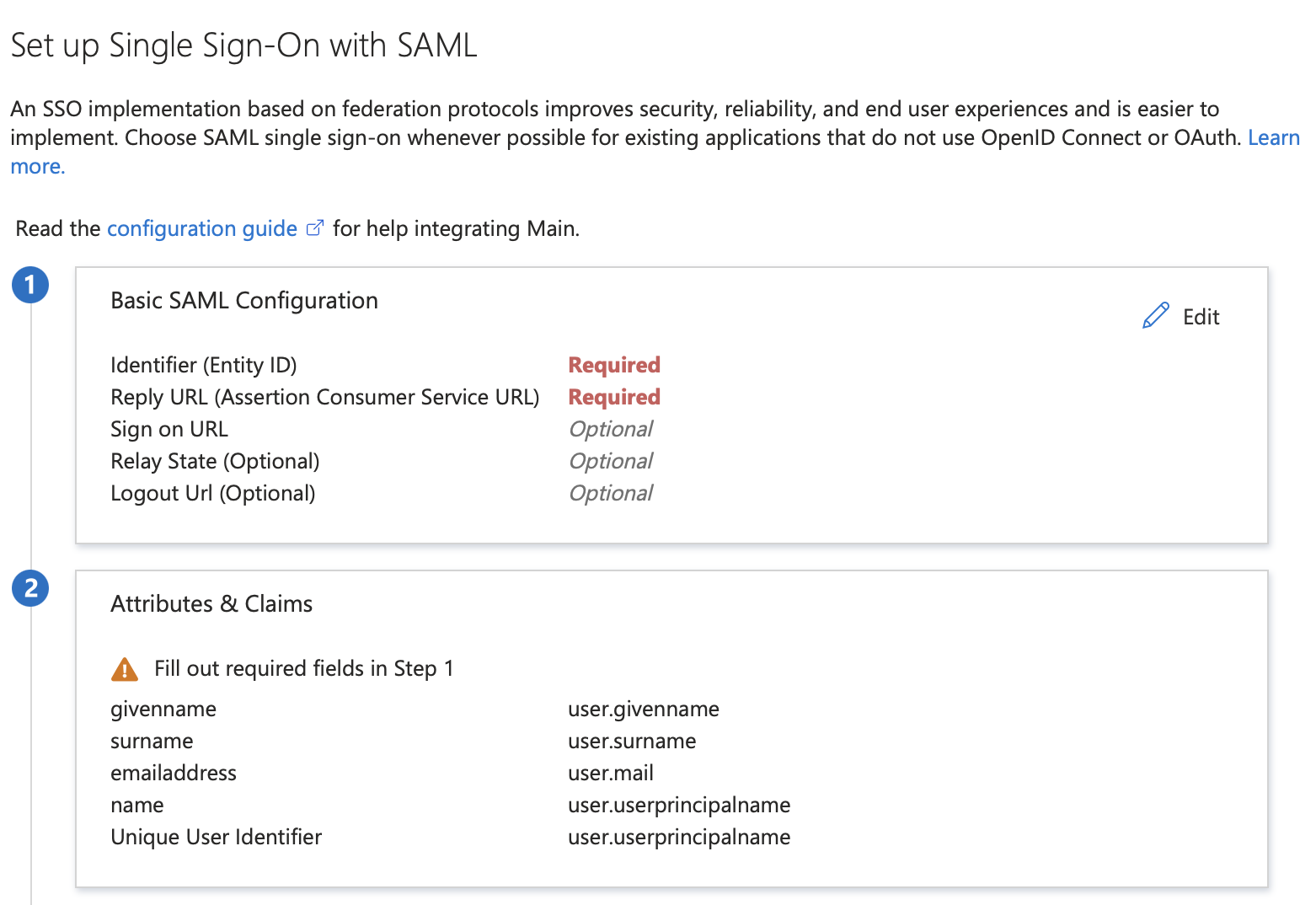

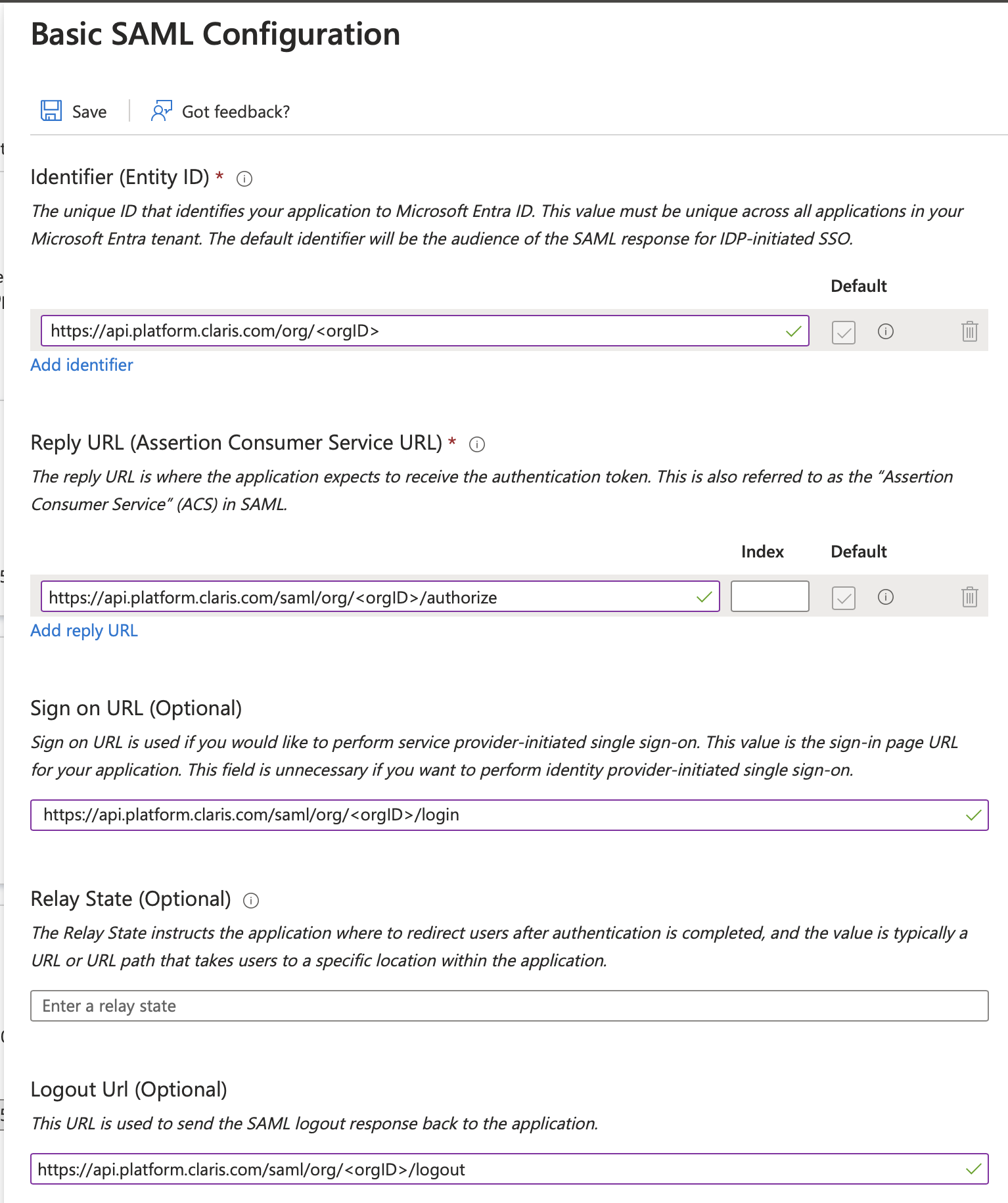

Nel passo 1, Basic SAML Configuration (Configurazione SAML di base), fare clic su Edit (Modifica). Seguire le istruzioni qui sotto per compilare ciascuno dei campi sulla barra laterale della nuova configurazione a destra della pagina.

-

Identifier (Entity ID) (Identificatore Entity ID (ID entità)): in Claris Studio, copiare il valore di ID entità (vedere "Aprire la pagina di configurazione di Claris Studio" sopra) e incollarlo qui.

-

Reply URL (Assertion Consumer Service URL) (URL di risposta (URL del servizio consumer di asserzione)): in Claris Studio, copiare URL ACS (Assertion Consumer Service) (vedere "Aprire la pagina di configurazione di Claris Studio" sopra). Fare clic su Add reply URL (Aggiungi URL di risposta) e incollarlo qui.

-

Sign on URL (URL di accesso): in Claris Studio, copiare URL ACS (Assertion Consumer Service) (vedere "Aprire la pagina di configurazione di Claris Studio" sopra) e incollarlo qui. Sostituire la parte authorize alla fine dell'URL con login.

-

Relay State (Stato inoltro): saltare questo campo.

-

Logout URL (URL di disconnessione): in Claris Studio, copiare URL ACS (Assertion Consumer Service) (vedere "Aprire la pagina di configurazione di Claris Studio" sopra) e incollarlo qui. Sostituire la parte authorize alla fine dell'URL con logout.

-

-

Al termine, fare clic su Save (Salva) in alto a sinistra della finestra. Quindi chiudere la barra laterale destra.

-

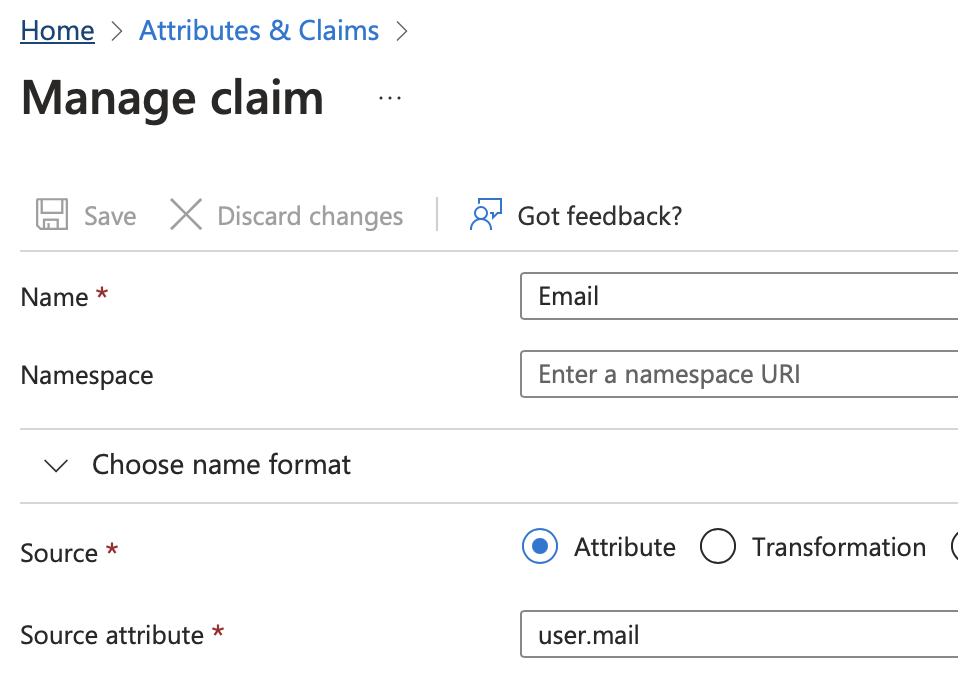

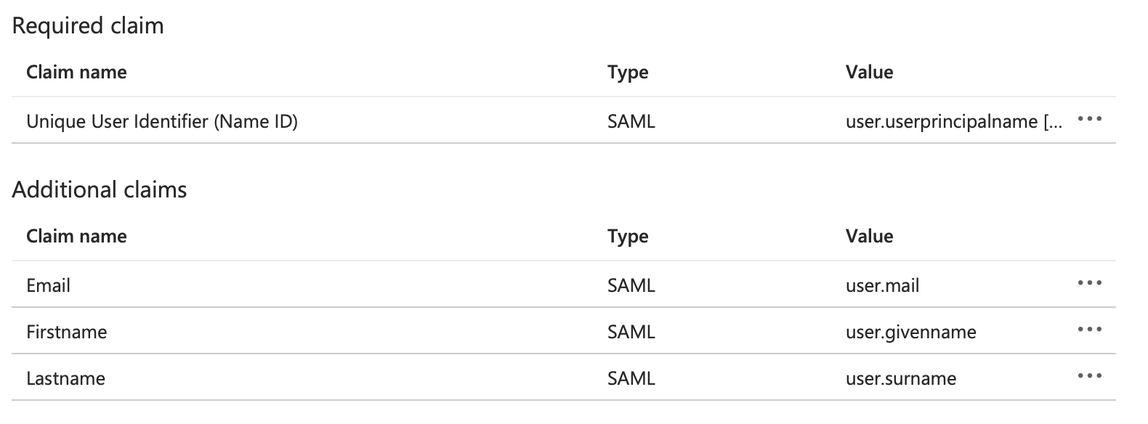

Nel passo 2, Attributes & Claims (Attributi e attestazioni), fare clic su Edit (Modifica). Sotto Additional Claims (Attestazioni aggiuntive), dovrebbe essere già presente un elenco con quattro attestazioni.

Per ciascuna delle righe con una determinata etichetta nella colonna Value (Valore), è necessario assegnare una nuova etichetta per il campo Name (Nome).

Per ciascuna delle righe elencate di seguito:

-

Fare clic sulla riga.

-

Modificare il campo Name (Nome) con il nuovo nome. Assicurarsi che la prima lettera sia maiuscola e il resto minuscolo.

-

Modificare Namespace (Spazio dei nomi) in modo che sia vuoto.

-

Fare clic su Save (Salva) in alto a sinistra.

Per la riga invariata con valore user.userprincipalname, fare clic su

, quindi fare clic su Delete (Elimina). Fare clic su OK (OK) per confermare.

Le impostazioni per questo passo dovrebbero corrispondere a quelle mostrate qui.

-

Valore user.givenname (utente.nome) → nuovo nome Firstname (Nome)

-

Valore user.surname (utente.cognome) → nuovo nome Lastname (Cognome)

-

Valore user.mail (utente.mail) → nuovo nome Email (E-mail)

-

-

-

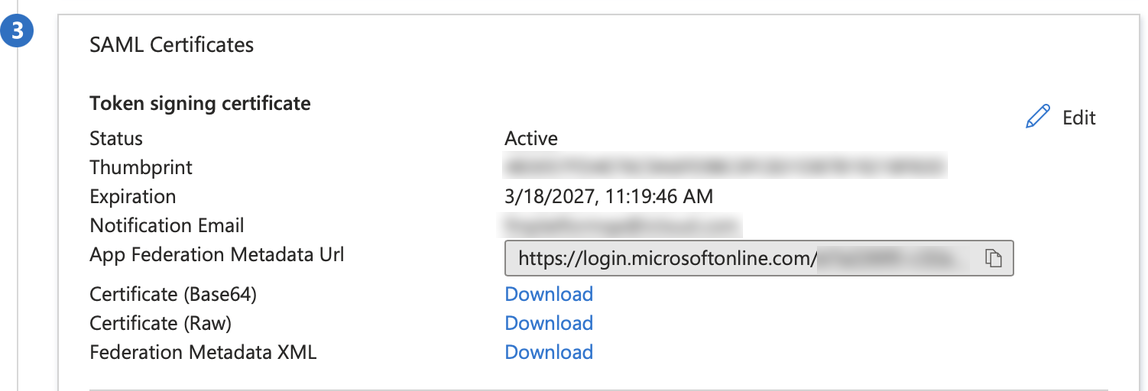

Tornare alla pagina di configurazione SAML (passo 3, SAML Certificates (Certificati SAML)) e copiare App Federation Metadata URL (URL metadati federazione app) dal passo 3 facendo clic sull'icona degli appunti. Salvare questo valore in un posto sicuro. Servirà più tardi.

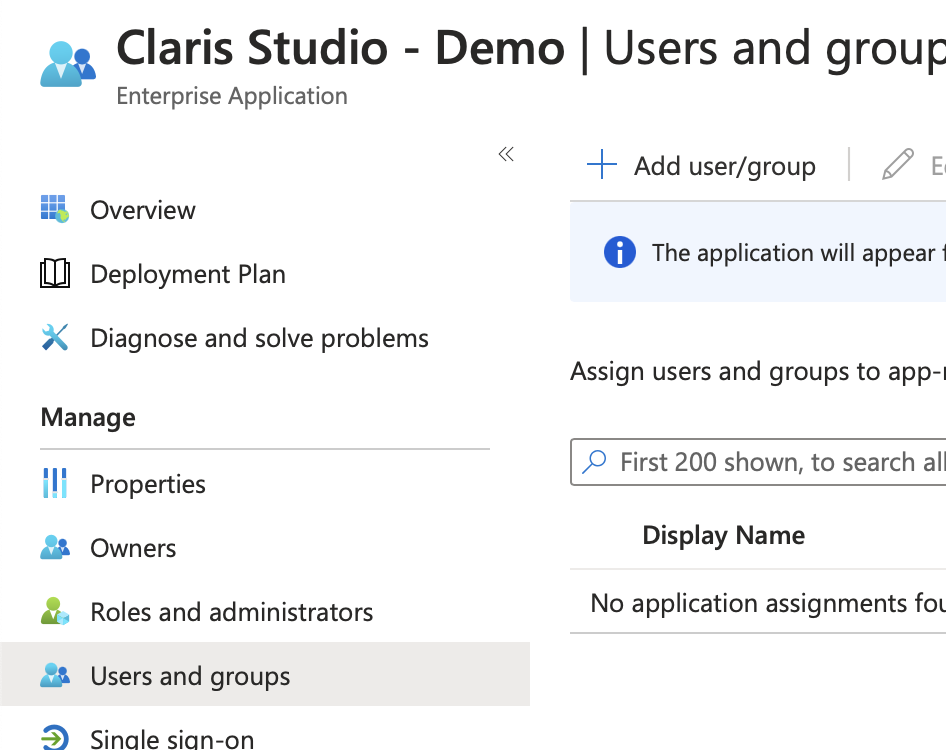

Assegnazione degli utenti

-

È necessario assegnare gli utenti per utilizzare effettivamente questa nuova integrazione SSO. Nella barra laterale sinistra sotto Manage (Gestisci), fare clic su Users & Groups (Utenti e gruppi).

-

Fare clic su + Add user/group (+ Aggiungi utente/gruppo) vicino alla parte superiore e aggiungere tutti gli utenti e i gruppi a cui si desidera dare accesso a Claris Studio.

-

Fare clic su Assign (Assegna) in fondo alla pagina.

Inserire i valori in Claris Studio

- Tornare alla pagina di Claris Studio aperta in precedenza (vedere "Aprire la pagina di configurazione di Claris Studio").

-

Nella finestra di dialogo Configura il provider di identità esterno, per Protocollo, selezionare SAML. Quindi per Metadati, incollare il valore di App Federation Metadata URL (URL metadati federazione app) precedentemente salvato in "Configurare SAML nella nuova applicazione".

-

Selezionare uno o più Default Groups (Gruppi predefiniti) a cui si desidera accedere utilizzando questo IdP esterno, quindi fare clic su Apply (Applica).

Se non si hanno gruppi, è possibile crearne uno qui e aggiungervi gli utenti in seguito. Vedere Lavorare con i gruppi per maggiori informazioni.

- Nella pagina Utenti, copiare il collegamento URL di accesso all'applicazione e fornirlo agli utenti. L'utilizzo di questo URL consente loro di accedere a Claris Studio con le proprie credenziali SSO.